Secure Software Development Principles & Requirements

🧠🔐📌 เมื่อเราพูดถึงการพัฒนา Software อย่างปลอดภัย เราไม่ได้พูดถึงเพียงแค่การติดตั้งโปรแกรมสแกนไวรัสหรือการทดสอบระบบช่วงท้ายก่อนปล่อยใช้งาน แต่เรากำลังพูดถึง “แนวคิดและหลักการ” ที่ควรถูกฝังอยู่ในทุกกระบวนการตั้งแต่ต้นจนจบ เป้าหมายของบทความนี้คือการทำความเข้าใจกับหลักการพื้นฐาน (Secure Design Principles) และข้อกำหนดด้านความปลอดภัย (Security Requirements) ที่จะช่วยวางรากฐานของระบบที่ปลอดภัยตั้งแต่เริ่มต้น 📌🔐🧠

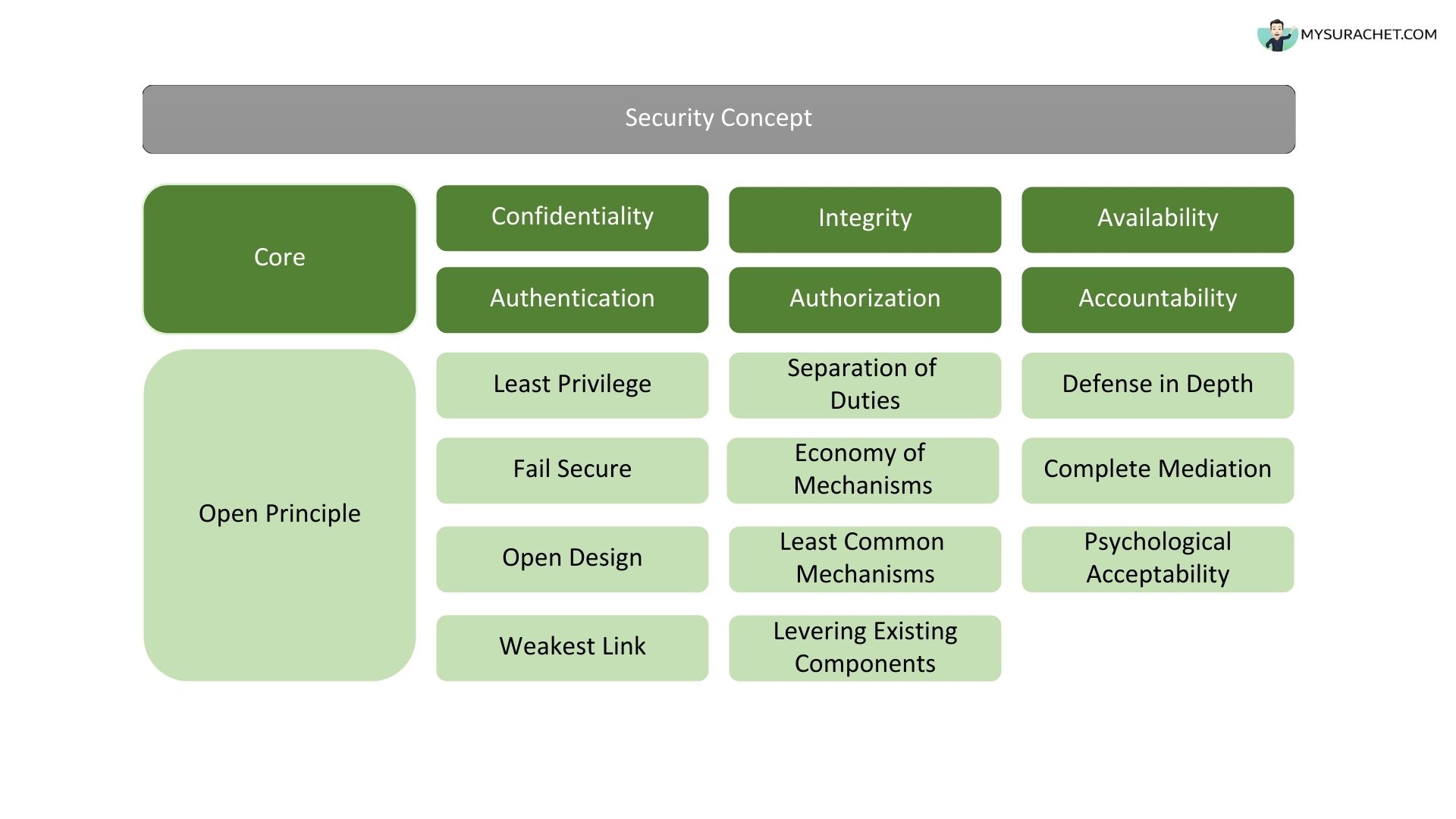

Secure Software Development Principles

📎🧱💡 หลักการออกแบบด้านความปลอดภัยเป็นแนวทางสำคัญที่นักพัฒนา สถาปนิกระบบ และทีมความมั่นคงปลอดภัยควรยึดถือ เพื่อช่วยลดช่องโหว่ และเพิ่มความมั่นคงในระบบ ตัวอย่างหลักการสำคัญ ได้แก่

- Least Privilege : ให้สิทธิ์ผู้ใช้และระบบเฉพาะเท่าที่จำเป็นเท่านั้น

- Fail Securely : หากระบบเกิดข้อผิดพลาด ควรเข้าสู่สถานะที่ปลอดภัย ไม่เปิดช่องให้โจมตี

- Defense in Depth : ใช้มาตรการความปลอดภัยหลายชั้นเพื่อลดโอกาสความล้มเหลวจากจุดใดจุดหนึ่ง

- Open Design : ระบบที่ดีไม่ควรต้องพึ่งพาความลับของการออกแบบเพื่อความปลอดภัย

- Complete Mediation : ทุกคำขอเข้าถึงทรัพยากรควรได้รับการตรวจสอบเสมอ ไม่ควรใช้ข้อมูลเก่าหรือ Cache ที่อาจหมดอายุ

- Psychological Acceptability : ระบบควรใช้งานง่ายพอที่ผู้ใช้จะไม่พยายามหลีกเลี่ยงมาตรการความปลอดภัย

🛡️ หลักการเหล่านี้ไม่เพียงช่วยเพิ่มความปลอดภัย แต่ยังช่วยเสริมสร้างความมั่นใจให้ผู้ใช้และลดภาระในระยะยาว 💡🧱📎

Security Requirements ที่นำไปใช้ได้จริง

🧾📐🛠️ หลักการอย่างเดียวไม่เพียงพอ จำเป็นต้องแปลงแนวคิดเหล่านั้นให้อยู่ในรูปของข้อกำหนดที่ “นำไปใช้ได้จริง” และ “ตรวจสอบได้” หรือที่เรียกว่า Security Requirements

Security Requirement ที่ดีควรครอบคลุมในหลายมิติ เช่น

- Authentication : ผู้ใช้ต้องสามารถยืนยันตัวตนได้อย่างปลอดภัย เช่น Multi-Factor Authentication (MFA)

- Authorization : ระบบควรตรวจสอบสิทธิ์การเข้าถึงข้อมูลหรือการกระทำในระบบอย่างละเอียด

- Data Protection : ข้อมูลสำคัญ เช่น รหัสผ่าน หรือเลขบัญชีธนาคาร ต้องมีการเข้ารหัสหรือป้องกันอย่างเหมาะสม

- Auditability : ระบบควรสามารถตรวจสอบย้อนหลังได้ว่าเกิดเหตุการณ์ใดขึ้นบ้าง

- Compliance : ควรปฏิบัติตามข้อกำหนดทางกฎหมายหรือมาตรฐาน เช่น PDPA, GDPR, ISO/IEC 27001

🔍 การกำหนด Requirement ที่ดีควรผ่านการวิเคราะห์ความเสี่ยง และสามารถเชื่อมโยงกับ Use Case จริงในระบบขององค์กรได้ 🛠️📐🧾

ตัวอย่างที่ใกล้ตัว

👨💻📲💬 ยกตัวอย่างเช่น ระบบ Mobile Banking

- ผู้ใช้ต้องยืนยันตัวตนด้วย OTP + PIN ก่อนเข้าถึงบัญชี

- แต่ละผู้ใช้สามารถดูเฉพาะข้อมูลของตนเท่านั้น

- มีการเข้ารหัสข้อมูลธุรกรรมทั้งหมด และเก็บ Log การใช้งานไว้ตรวจสอบย้อนหลัง

- ข้อกำหนดด้านความปลอดภัยต้องสอดคล้องกับมาตรฐานของธนาคารแห่งประเทศไทย และ ISO/IEC 27001

นี่คือตัวอย่างของการนำหลักการและ Requirement มาผสานเป็นระบบที่ปลอดภัยและมีมาตรฐานในโลกจริง 💬📲👨💻

สรุป

📚🔑💼 หลักการพื้นฐานและ Security Requirement คือเสาหลักของการพัฒนา Software ที่ปลอดภัย ทั้งสองสิ่งนี้จะช่วยให้องค์กรสามารถ:

- ลดช่องโหว่ตั้งแต่ต้นทาง

- สร้างระบบที่ตรวจสอบและพัฒนาได้ต่อเนื่อง

- สอดรับกับมาตรฐานสากลที่องค์กรต้องปฏิบัติตาม

ไม่ว่าจะเป็นนักพัฒนา นักออกแบบระบบ หรือผู้บริหาร การเข้าใจหลักการเหล่านี้คือจุดเริ่มต้นของการสร้างซอฟต์แวร์ที่ปลอดภัยและยั่งยืนในระยะยาว 💼🔑📚

📘✨➡️ ตอนต่อไป: Threat Modeling — คิดแบบแฮกเกอร์เพื่อป้องกันแบบผู้เชี่ยวชาญ >>